پاورپوینت هوش هیجانی

دانلود پاورپوینت با موضوع هوش هیجانی، در قالب ppt و در 32 اسلاید، قابل ویرایش، شامل EQ، هوشبهر، مقايسه IQ و EQ، تفاوتEQ با IQ، هوش هيجاني (Emotional Intelligence)، هوشبهر هيجاني، تاريخچه هوش هيجاني، ابعاد

دانلود پاورپوینت با موضوع هوش هیجانی، در قالب ppt و در 32 اسلاید، قابل ویرایش، شامل EQ، هوشبهر، مقايسه IQ و EQ، تفاوتEQ با IQ، هوش هيجاني (Emotional Intelligence)، هوشبهر هيجاني، تاريخچه هوش هيجاني، ابعاد

فروشگاه پروژه های دانشجویی , گزارش کارورزی, پاورپوینت آماده پایان نامه , پرسشنامه های روانشناسی, تحقیقات دانشجویی, مقالات دانشجویی, کارورزی دانشگاه , مبانی پایان نامه

دانلود پاورپوینت با موضوع هوش هیجانی، در قالب ppt و در 32 اسلاید، قابل ویرایش، شامل EQ، هوشبهر، مقايسه IQ و EQ، تفاوتEQ با IQ، هوش هيجاني (Emotional Intelligence)، هوشبهر هيجاني، تاريخچه هوش هيجاني، ابعاد

دانلود پاورپوینت با موضوع هوش هیجانی، در قالب ppt و در 32 اسلاید، قابل ویرایش، شامل EQ، هوشبهر، مقايسه IQ و EQ، تفاوتEQ با IQ، هوش هيجاني (Emotional Intelligence)، هوشبهر هيجاني، تاريخچه هوش هيجاني، ابعاد

دانلود پاورپوینت با موضوع تاريخچه پل و پل سازي، در قالب ppt و در 27 اسلاید، قابل ویرایش، شامل پل های اولیه، پل سازي تا عهد هخامنشي، پل سازي در عهد آشوريه، پل سازي در زمان اورارتوها، پل سازي در عهد مادها، پل سازي در عهد هخامنشيان و …

دانلود پاورپوینت با موضوع تاريخچه پل و پل سازي، در قالب ppt و در 27 اسلاید، قابل ویرایش، شامل پل های اولیه، پل سازي تا عهد هخامنشي، پل سازي در عهد آشوريه، پل سازي در زمان اورارتوها، پل سازي در عهد مادها، پل سازي در عهد هخامنشيان و …

دانلود پاورپوینت با موضوع پی کنی و پی ریزی، در قالب ppt و در39 اسلاید، قابل ویرایش، شامل تعریف پی، پی های سطحی یا شالوده ها، تعیین ضخامت پی، انواع پی های سطحی و … بخشی از متن پاورپوینت: تعریف پی:

دانلود پاورپوینت با موضوع پی کنی و پی ریزی، در قالب ppt و در39 اسلاید، قابل ویرایش، شامل تعریف پی، پی های سطحی یا شالوده ها، تعیین ضخامت پی، انواع پی های سطحی و … بخشی از متن پاورپوینت: تعریف پی:

طرح توجیهی تولید ورق PVC نرم

دسته بندی : طرح های توجیهی و کارآفرینی

فرمت فایل : doc

حجم فایل : 39 کیلو بایت

تعداد صفحات : 37

خلاصه و فشرده مطالعات فنی، مالی، اقتصادی طرح:

محصول مورد نظر طرح ورق پی-وی-سی نرم می باشد كه با وزن مخصوص تقریبی بین 36/1-32/1 بوده و به عنوان یك محصول میانی (خود به عنوان مواد اولیه و محصول میانی) دارای كاربردهای صنعتی و خانگی می باشد. به دلیل دارا بودن خواص ویژه، نرمی، دوام، شفافیت در بسیاری از محصولات به عنوان پوشش خارجی و حفاظتی كاربرد دارند و در برخی دیگر به عنوان ماده اصلی كاربرد دارد. ماده اصلی این محصول پلیمر پلی- ونییل- كلراید (یا به اختصار پی-وی-سی) می باشد كه در صنایع پتروشیمی ایران. خصوصاً پتروشیمی آبادان، و بندر امام در گریدهای مختلف تولید می شود. به دلیل مصرف بالا علیرغم تولید داخلی در كشور، هر ساله مقادیر زیادی از كشورهای كره جنوبی، تایوان و اروپائی وارد می شود، همچنین این محصول دارای مزیت نسبی تولید در داخل به دلیل وفور مواد اولیه بود و ارزش افزوده این محصول به ازای هر تن 450 الی 600 دلار می باشد. به منظور بررسی كلی نقاط كلیدی طرح در جدول زیر، خلاصه اطلاعات مالی، فنی و اقتصادی آورده شده است.

فهرست مطالب

فصل اول: خلاصه مطالعات فنی، مالی و اقتصادی طرح

جدول اطلاعات كلی طرح

فصل دوم: كلیات معرفی محصول

1-2- ویژگی ها و مشخصات فنی محصول

2-2- طبقه بندی محصول و كاربردهای آن

3-2- شماره تعرفه گمركی، استاندارد

4-2- كاربرد، محصولات جایگزین

5-2- بررسی بازار و قیمت فروش

6-2- بررسی روند مصرف، واردات

فصل سوم: مطالعات فنی

1-3- ارائه روش های مختلف تولید

2-3- تشریح فرایند تولید و روش انتخابی

3-3- تعیین ظرفیت مناسب و انتخاب ماشین آلات متناسب با ظرفیت

4-3- جدول مواد مصرفی (مواد اولیه) و منابع تامین آن

5-3- دستگاهها و تغییرات خط تولید

6-3- تجهیزات و تاسیسات عمومی (آب، برق، سیستم های سرمایش و

گرمایش)

7-3- نیروی انسانی مورد نیاز

8-3- ساختمانهای مورد نیاز طرح

9-3- برنامه زمان بندی اجرائی تحقیق

فصل چهارم: بررسی های مالی و اقتصادی

1-4- سرمایه در گردش و برآورد آن

2-4- مقدار و ارزش مواد اولیه مصرفی

3-4- هزینه های تامین نیروی انسانی

4-4- هزینه تامین انرژی مصرفی

5-4- سرمایه ثابت و برآورد آن

6-4- هزینه خرید ماشین آلات خط تولید

7-4- هزینه خرید تجهیزات و تاسیسات عمومی كارخانه

8-4- هزینه زمین، ساختمان و محوطه سازی

9-4- هزینه لوازم حمل و نقل، لوازم دفتری و اداری

10-4- هزینه های قبل از بهره برداری

11-4- جمع كل سرمایهگذاری ثابت و در گردش و نحوه تامین سرمایه كلی

12-4- هزینه های ثابت تولید

13-4- هزینه های متغیر تولید

14-4- قیمت تمام شده محصول

5-4- ارزیابی مالی و اقتصادی طرح

فصل پنجم: جداول محاسباتی مالی و اقتصادی

فصل ششم: جداول و مشخصات فنیمواداولیه و وضعیت مواد در ایران و جهان

فصل هفتم: مشخصات فنی، كاتالوگ و تصاویر خط تولید

سمینار ارشد طبقه بندی سایت های شبکه اجتماعی مبتنی بر شاخص شبکه والگوهای ارتباطی

دسته بندی : کامپیوتر

فرمت فایل : doc

حجم فایل : 1.546 مگا بایت

تعداد صفحات : 21

طبقه بندی سایت های شبکه اجتماعی مبتنی بر شاخص شبکه والگوهای ارتباطی

-اطلاعات شبکه اجتماعی

3-تجزیه و تحلیل ساختار شبکه

3-1 توزیع شاخص های شبکه

3-2 مقایسه با SNSهای دیگر

3-3 طبقه بندی SNSها بوسیله دسته بندی نزدیک

4- ویژگی SNSs و تجزیه و تحلیل فعال سازی بر روی رفتار کاربران

4-1 فرمولاسیون شاخص

4-2 نسبت تجمیع و پوشش

4-3 ویژگیهای ساختاری SNSs بر اساس الگوی ارتباطات

چکیده

ما تعداد زیادی از داده و سرویسهای کوچک شبکه اجتماعی را تجزیه و تحلیل و آنهارا از نظر ساختار و الگوهای ارتباطی خود طبقه بندی کردیم. با استفاده از این طبقه بندی، تجزیه و تحلیل ویژگی های خود می توان پی برد که بسیاری از آنها را دنیای کوچک، مقیاس آزاد و جفتی منفی را در بر دارد. ما نیز آنها را بر اساس شاخص های محاسبه شبکه و در مقایسه با یکدیگر در چهار گروه طبقه بندی می کنیم. در نهایت ما الگوهای ارتباطی خود را شناسایی و چهار نوع از شبکه های دوست: جزئی، برابری- فراگیر و مستقل را طبقه بندی می کنیم.

واژگان کلیدی: شبکه اجتماعی، الگوهای ارتباطی، طبقه بندی، دنیای کوچک، مقیاس آزاد، جفتی، شاخص

مقدمه

به عنوان بخشی از رشد ثابت از ابزارهای شبکه ارتباطی جدید، وگسترش سرویس های شبکه اجتماعی (SNSs) مانند فیس بوک و اورکات را که تا حد زیادی موثر بر جوامع در سراسر جهان شده اند.

بسیاری از مطالعات قبلی شبکه های اجتماعی آنلاین بود. آدمیک و همکارانش. به عنوان مثال آدمیک و همکارانش، در دانشگاهی به نام SNS و رابطه میان تجزیه و تحلیل ساختار ویژگی ها و شخصیت کاربران که از آن استفاده می کنند مورد مطالعه قرار گرفت. یوتا و همکارانش در سال 2007در بررسی ساختار شبکه ی mixi و کشف و شکاف در توزیع اندازه جامعه که در شبکه های اجتماعی واقعی مشاهده نمی شود

پروژه ارشد درس معماری ذخیره سازی

دسته بندی : کامپیوتر

فرمت فایل : doc

حجم فایل : 723 کیلو بایت

تعداد صفحات : 23

سورس کامل تحقیق : Reed Solomon

تهیه کننده: جعفر عالی نژاد

استاد: دکتر صفایی

درس : معماری ذخیره سازی مقطع کارشناسی ارشد

A Tutorial on Reed-Solomon Coding for Fault-Tolerance in RAID-like Systems

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <sys/time.h>

#include <sys/types.h>

#include <sys/stat.h>

#define prim_poly_16 0210013

typedef unsigned short unit;

typedef struct {

int *condensed_matrix;

int *row_identities;

} Condensed_Matrix;

extern void gf_modar_setup();

extern int gf_single_multiply(int a, int b);

extern int gf_single_divide(int a, int b);

extern void gf_fprint_matrix(FILE *f, int *m, int rows, int cols);

extern void gf_fast_add_parity(void *to_add, void *to_modify, int size);

extern void gf_add_parity(void *to_add, void *to_modify, int size);

extern void gf_mult_region(void *region, int size, int factor);

extern int gf_log(int value);

extern int *gf_make_vandermonde(int rows, int cols);

extern int *gf_make_dispersal_matrix(int rows, int cols);

extern Condensed_Matrix *gf_condense_dispersal_matrix(

int *disp,

int *existing_rows,

int rows,

int cols);

extern int *gf_invert_matrix(int *mat, int rows);

extern int *gf_matrix_multiply(int *a, int *b, int rows);

extern void gf_write_matrix(FILE *f, int *a, int rows, int cols);

extern int *gf_read_matrix(FILE *f, int *rows, int *cols);

static int gf_already_setup = 0;

static int Modar_w = 16;

static int Modar_nw = 65536;

static int Modar_nwm1 = 65535;

static int Modar_poly = prim_poly_16;

static int *B_TO_J;

static int *J_TO_B;

static int Modar_M;

static int Modar_N;

static int Modar_Iam;

int gf_single_multiply(int xxx, int yyy)

{

آموزش جامع نرم افزار MATLAB

دسته بندی : کامپیوتر

فرمت فایل : ppt

حجم فایل : 8.798 مگا بایت

تعداد صفحات : 41

درس : کارایی و ارزیابی شبکه

پاور پوینت درس متلب استاد عالی نژاد

شبیه سازی مقاله:

A Dynamic Simulation Model for Semiconductor Laser Diodes

سورسهای شبیه سازی شده به زبان متلب:

pey ertejayi

modal-dohamel

print mohebbi

duhamel

furier

beta newmark ,beta+modal

tamrin matlab

Slide23- CDF

Slide22- pmf

پروژه قانون زیف و مرکز سرور تک سرویس دهنده و شبیه سازی صف بانک

دسته بندی : کامپیوتر

فرمت فایل : doc

حجم فایل : 3.706 مگا بایت

تعداد صفحات : 18

درس شبکه های اجتماعی

گزارش تحقیق کارشناسی ارشد

در رشته كامپیوتر گرایش فناوری اطلاعات شبکه های کامپیوتری

عنوان تحقیق :تحقیق قانون زیف و مرکز سرور تک سرویس دهنده و شبیه سازی صف بانک

1-جدولی مطابق جدول فراوانی زیر فراھم کنید و برای کلمات مندرج در آن رتبه و فراوانی ھرکدام را از متن استخراج کرده و درستون مربوطه درج نمایید .

-2 نموداری ترسیم کنید که محور عمودی فراوانی کلمات مندرج در بالا و محور افقی بیانگر رتبه آن باشد . نمودار بدست آمده را تشریح نمایید .

1)حل به زبان متلب پرژه زیف

2)تحقیق شبیه سازی یک مرکز سرور تک سرویس دهنده

1-هدف تحقیق: در این تحقیق می خواهیم نمونه ای از رفتار یک شبیه ساز پیشامد گسسته را برسی کنیم.

2-مفروضات شبیه سازی

1-زمانهای بین دو ورود(برحسب دقیقه)عبارتند از: 0.4و1.2و0.5و1.7و0.2و1.6و0.2و1.4و1.9و…

2-زمانهای سرویس عبارتند از: 2و0.7و0.2و1.1و3.7و0.6و…

3-اتمام شبیه سازی هنگامی که تعداد 6 مشتری در صف منتظر باشند.

3)برنامه شبیه سازی بانک با استفاده از صف- حل به زبان C :

هدف: یافتن تعداد نهادهای گم شده (loss) به کل نهادهاست Ploss

مشخصات صف:

v زمانهای ورود نهادها و سرویس دهی به آنها تصادفی بوده و از توزیع نمایی تبعیت می کنند.

v تعداد سرویس دهنده یکی است.

v حداکثر ظرفیت صف ده نهاد ورودی است.

v تعداد نهادهای ورودی ده هزار تا است.

اجزای سیستم:

v رخدادها:

v متغیرها (خصیصه ها):

q نمودار توزیع نمایی بصورت زیر است:

ترجمه درس شبکه پیشرفته کارشناسی ارشد فناوری اطلاعات و شبکه کامپیوتری

دسته بندی : کامپیوتر

فرمت فایل : doc

حجم فایل : 1.263 مگا بایت

تعداد صفحات : 14

File and Memory Security Analysis for Grid Systems

بررسیهای امنیت حافظه و فایل برای سیستمهای شبکه

چکیده

شبکه امنیت معماری امروزی از دسترسی غیر مجاز به فایلهای مرتبط با انجام کار یک ماشین دور دست ممانعت نمی کند. برنامه ها و داده ها و اطلاعات به یک ماشین دوردست برای کامل کردن مراحل کارها انتقال داده می شود.

در این كار، اول، ما یك قرارداد(پروتکل) كشف منبع گرید را حاضر كردیم كه منابع محاسباتی را بدون نیاز به بروکرها كشف می كند. قرارداد یك مكانیسم نمرهگذاری برای جمع آوری و رتبه بندی منابع و جداول دادههای مسیر یاب اینترنت ( كه جداول مسیر یابی گرید نامیده می شود)می باشد، که جهت ذخیره سازی و بازیابی منابع استفاده می كند.

مقدمه

یکی از اهداف امنیت معماری به طور محرمانه است که اطمینان می دهد که دسترسی به منابع کامپیوتر باید به طور مجاز و قانونی باشد، تحقیق ایمنی شبکه به طور رایج حول ایجاد راه حلهای بهتری برای یافتن نیاز هاست، قانون امنیت ارتباطی سیاستها و روشهای امنیتی موثر، و دستیابی به کنترل است . برای مثال بنیاد ایمنی شبکه x.509 globus با استفاده از پروکتل tlsبرای تایید و تصدیق دو طرفه و واگذاری فراهم شده است .gxt یک ارتباط بدون رمز گذاری شده ایی را فراهم می کند. اما می تواند برای رمز گذاری ارتباط شکل بندی شود

گزارش سمینار کارشناسی ارشد انتقال اطلاعات از طریق شبکه برق

دسته بندی : کامپیوتر

فرمت فایل : doc

حجم فایل : 873 کیلو بایت

تعداد صفحات : 67

چکیده

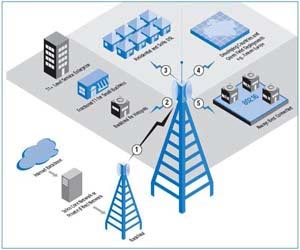

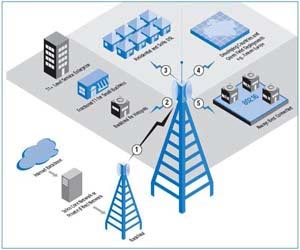

فناوری انتقال اطلاعات از طریق خطوط برق به مصرف کننده نهایی، یکی از فناوریهای رو به رشد در بسیاری از کشورهای پیشرفتهی جهان است. بسیاری از کشورهای در حال توسعه نیز، برای استفاده و بکارگیری این فناوری در سطح شبکهی برق مطالعاتی انجام داده و برخی از آنها به نصب آن پرداختهاند. از اینرو در این تحقیق ابتدا به معرفی و کلیات فنی این فناوری پرداخته میشود و سپس مزایا، کاربردها و مشکلات آن ذکر میشود. در نهایت، طول عمر این فناوری و زمان استفاده موثر از آن بررسی خواهد شد.

فصل اول:مقدمه….9

1-1-مقدمه. 10

فصل دوم: معرفی فناوری در حد شناخت کلی.. 12

2-1- مقدمه. 13

2-2- ساختار شبکه PLC.. 15

2-2-1- شبکه دسترسی.. 20

2-2-2- شبکه توزیع. 22

2-2-3- اتصال به شبکه های ارائه دهنده خدمات (اینترنت و شبکه PSTN ) 23

2-3- تجهیزات PLC در سطح توزیع. 24

2-3-1- تجهیزات مورد نیاز مشترکین.. 25

2-3-2- تکرار کننده 26

2-3-3- ترانسفورماتور. 27

2-3-4- Couplers. 28

2-3-5- نصب تجهیزات… 29

2-4- باندهای فرکانسی و روشهای مدولاسیون. 30

2-4-1- DSSS. 31

2-4-2- OFDM… 32

2-4-3- GMSK.. 32

2-5- PLC های نسل بعد. 33

2-6- مقایسه PLC با دیگر فناوریهای انتقال اطلاعات… 33

2-6-1- شبكه مخابرات نوری.. 34

2-6-2- شبكه مخابراتی ماهواره 34

2-6-3- xDSL.. 36

فصل سوم: مروری بر کارهای گذشته همرا به مزایا و مشکلات استفاده از فناوری.. 38

3-1- مقدمه. 39

3-2- مروری بر کارهای گذشته 39

3-2-1- مقدمه. 39

3-2-2- تکنولوژی PLC.. 40

3-2-3- تکنولوژی مدولاسیون اطلاعات… 41

3-2-4- مدل کانال. 44

3-3- بررسی مزایا و معایب سیستم مخابراتی PLC.. 44

3-3-1- مزایای سیستم PLC.. 44

3-3-2- معایب سیستم PLC.. 45

3-4- کاربردهای مختلف سیستم PLC.. 46

3-4-1- كنترل تجهیزات خانگی.. 46

3-4- 2- شبكه سازی خانگی.. 46

3-4-3- دسترسی به اینترنت… 47

3-4-4- پخش برنامههای رادیویی.. 49

3-4-5- تلفن.. 49

3-4-6- کاربردهای دیگر PLC.. 50

3-5- مشكلات موجود در به كارگیری فناوری PLC.. 52

3-5-1- مشكلات فنی موجود در به كارگیری فناوری PLC.. 50

3-5-2- ظرفیت سیستم های PLC.. 53

3-5-3- فاصله. 54

3-5-4- ساختار شبکه. 55

3-5-5- تداخل.. 57

3-6- مشكلات دیگر موجود در به كارگیری فناوری PLC.. 58

فصل چهارم: نتیجه گیری.. 59

پیوست… 61

الف- فهرست نمادهای به كار رفته. 61

ب- واژه نامه 62